Formation Réseaux Privés Virtuels

mise en œuvre :

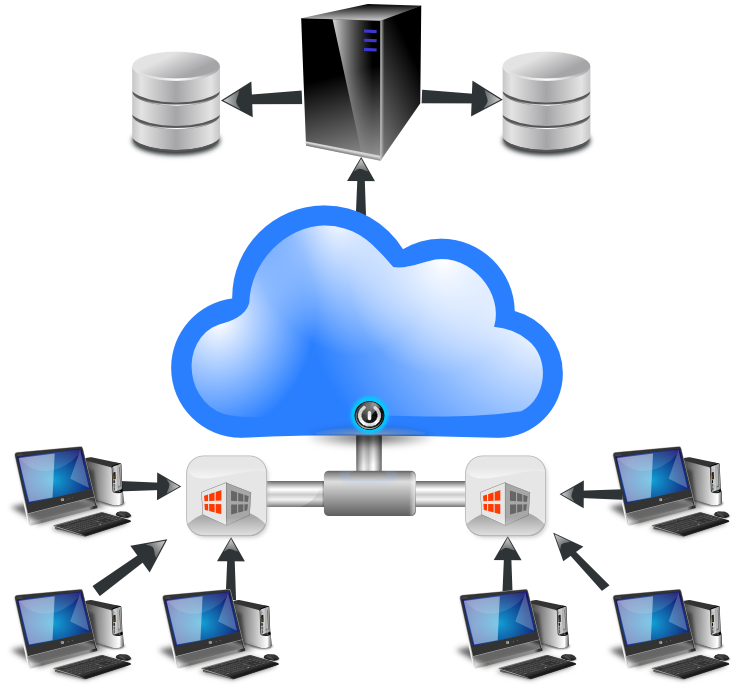

Ce cours pratique vous apportera toutes les connaissances nécessaires à la conception, à la mise en place et à l'administration d'un réseau privé virtuel VPN, dans le cadre de l'architecture IPSEC en environnement Linux, Cisco ou en environnement hétérogène. Les différentes solutions seront analysées et comparées.

Objectifs pédagogiques :

- Connaître les différentes caractéristiques et propriétés des principaux réseaux VPN

- Maîtriser les apports d’ISAKMP sur le champ de la sécurité

- Créer une politique de sécurité et de règles de filtrage

- Configurer et administrer un VPN